.

.

TECHNOLOGY

Últimas NotÃcias

Programa de Incentivo às Fontes Alternativas

Criado pela Lei n° 10.438/2002, o Proinfa tem o objetivo de aumentar a participação de fontes alternativas renováveis (pequenas centrais hidrelétricas, usinas eólicas e empreendimentos termelétricos a biomassa) na produção de energia elétrica, privilegiando empreendedores que não tenham vínculos societários com concessionárias de geração, transmissão ou distribuição.

MEDIDA PROVISÓRIA N° 591, DE 29 DE NOVEMBRO DE 2012.

A MP N° 591 altera a MP N° 579, de 11 de setembro de 2012, que dispõe sobre as concessões de geração , transmissão e distribuição de energia elétrica, sobre a redução dos encargos setoriais, e sobre a modicidade tarifária

.

.

VI SIMPASE - Simpósio de Automação de Sistemas Elétricos, 2005

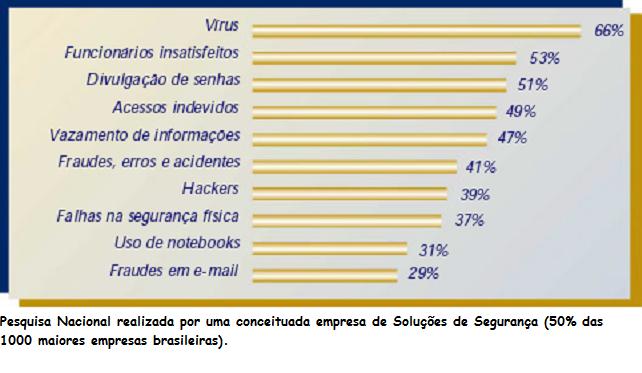

CIBER ATAQUE: Você Está Seguro?

As últimas décadas têm se caracterizado pela expansão, em

todos os níveis da tecnologia da informação. Como

consequência desse acentuado desenvolvimento tecnológico, as redes de

computadores e a interligação de redes corporativas com redes de

tempo real dos sistemas SCADA, se tornaram elemento essencial para o tratamento e

distribuição de informações.

As últimas décadas têm se caracterizado pela expansão, em

todos os níveis da tecnologia da informação. Como

consequência desse acentuado desenvolvimento tecnológico, as redes de

computadores e a interligação de redes corporativas com redes de

tempo real dos sistemas SCADA, se tornaram elemento essencial para o tratamento e

distribuição de informações.